1.创建用户并开启telnet 服务

##开启服务

[H3C]telnet server enable

##配置VTY接口认证模式为scheme模式(用户名+密码认证)

[H3C]line vty 0 4

[H3C-line-vty0-4]authentication-mode scheme

#进入系统视图

<H3C>system-view //进入系统视图

创建本地用户admin,并设置登录密码为123456,用户级别为network-admin管理员级别

[H3C] local-user admin //创建本地用户admin

[H3C-luser-manage-admin] password simple 123456 //设置登录密码为123456

[H3C-luser-manage-admin] service-type telnet http https //服务类型telnet

[H3C-luser-manage-admin] authorization-attribute user-role network-admin //用户级别为network-admin管理员级别

[H3C-luser-manage-admin] quit //退出当前视图

配置交换机的管理地址

[H3C] interface vlan-interface 1 //进入vlan1虚接口

[H3C-VLAN-interface1] ip address 192.168.1.200 255.255.255.0 //配置IP地址为192.168.1.200,掩码为24位

[H3C-VLAN-interface1] quit //退出当前视图

开启http跟https服务

[3C]ip http enable //开启http服务

[H3C]ip https enable //开启https服务

保存配置

[H3C]save force //保存配置

2.交换机trunk设置

port link-type trunk

port trunk permit vlan all

3.端口为桥接模式

port link-mode bridge

4.trunk端口设置默认pvid

port trunk pvid vlan 20 #默认pvid设置为20

5.静态路由

目标地址 目标掩码 下一跳地址(网关)

ip route-staic 0.0.0.0 .0.0.0.0 172.30.2.1

6.显示相邻接口信息

dis lldp neighbor-information list

7.显示路由表信息

dis ip routing-table

8.显示mac地址表

dis mac address

9.显示arp表

dis arp

10.静态聚合

DeviceB与DeviceA配置完全相同

1 创建二层聚合接口1

[DeviceA] interface bridge-aggregation 1

[DeviceA-Bridge-Aggregation1] quit

2 将端口Ten-GigabitEthernet1/0/1加入到聚合组1中

[DeviceA] interface ten-gigabitethernet 1/0/1

[DeviceA-Ten-GigabitEthernet1/0/1] port link-aggregation group 1

[DeviceA-Ten-GigabitEthernet1/0/1] quit

3 将端口Ten-GigabitEthernet1/0/2加入到聚合组1中

[DeviceA] interface ten-gigabitethernet 1/0/2

[DeviceA-Ten-GigabitEthernet1/0/2] port link-aggregation group 1

[DeviceA-Ten-GigabitEthernet1/0/2] quit

4 配置二层聚合接口1为Trunk端口

[DeviceA] interface bridge-aggregation 1

[DeviceA-Bridge-Aggregation1] port link-type trunk

[DeviceA-Bridge-Aggregation1] port trunk permit vlan all

[DeviceA-Bridge-Aggregation1] quit

5 查看聚合组的详细信息

display link-aggregation verbose

11.dhcp配置

(1)配置 DHCP 服务启用 DHCP 服务

system-view //进入系统视图

[H3C] dhcp enable //启用 DHCP 服务

(2)配置端口所属 VLAN 和对应 VLAN 接口的 IP 地址,IP 地址即是对应 VLAN 的网关地址

[H3C]vlan 5 //创建 vlan5

[H3C-vlan5]port GigabitEthernet 1/0/5 //将 g1/0/5 口加入 vlan5

[H3C-vlan5]quit //退出当前视图

[H3C]interface vlan 5 //进入 vlan5 虚接口

[H3C-Vlan-interface5]ip address 192.168.5.254 255.255.255.0 //配置 IP 地址为192.168.5.254,掩码为 24

[H3C-Vlan-interface5]quit //退出当前视图

(3)配置不参与自动分配的 IP 地址(DNS 服务器等,此步为选配)

[H3C] dhcp server forbidden-ip 192.168.5.100 //禁止将 192.168.5.100 的地址通过 dhcp 服务下发

[H3C] dhcp server forbidden-ip 192.168.6.100 //禁止将 192.168.6.100 的地址通过 dhcp 服务下发

[H3C] dhcp server forbidden-ip 192.168.7.100 //禁止将 192.168.7.100 的地址通过 dhcp 服务下发

(4)配置 DHCP 地址池 5,用来为 192.168.5.0/24 网段内的客户端分配 IP 地址。

H3C] dhcp server ip-pool 5 //配置 DHCP 地址池 5

[H3C-dhcp-pool-5] network 192.168.5.0 mask 255.255.255.0 //分配192.168.5.0/24 网段地址

[H3C-dhcp-pool-5] dns-list 223.6.6.6 //地址池分配 dns 地址为 223.6.6.6

[H3C-dhcp-pool-5] gateway-list 192.168.5.254 //网关地址为 192.168.5.254

[H3C-dhcp-pool-5] quit //退出当前视图

(5)保存配置

[H3C]save force //保存配置

(6)查看已分配的地址

[CORE]dis dhcp server ip-in-use

12.交换机接口信息

dis int brief

13.批量划分端口到vlan

[H3C]vlan 20 //创建VLAN 20

[H3C-vlan20]quit

[H3C]int range gi 1/0/20 to gi 1/0/30 //批量进入20口到30口

[H3C-if-range]port link-type access //将端口配置为access模式

[H3C-if-range]port access vlan 20 //将VLAN 20划分到20口到30口

[H3C-if-range]quit

14.VLAN里删除端口

[TEST]vlan 10

[TEST-vlan10]undo port e1/0/7

15.改交换机名字

sysname 名称16.堆叠

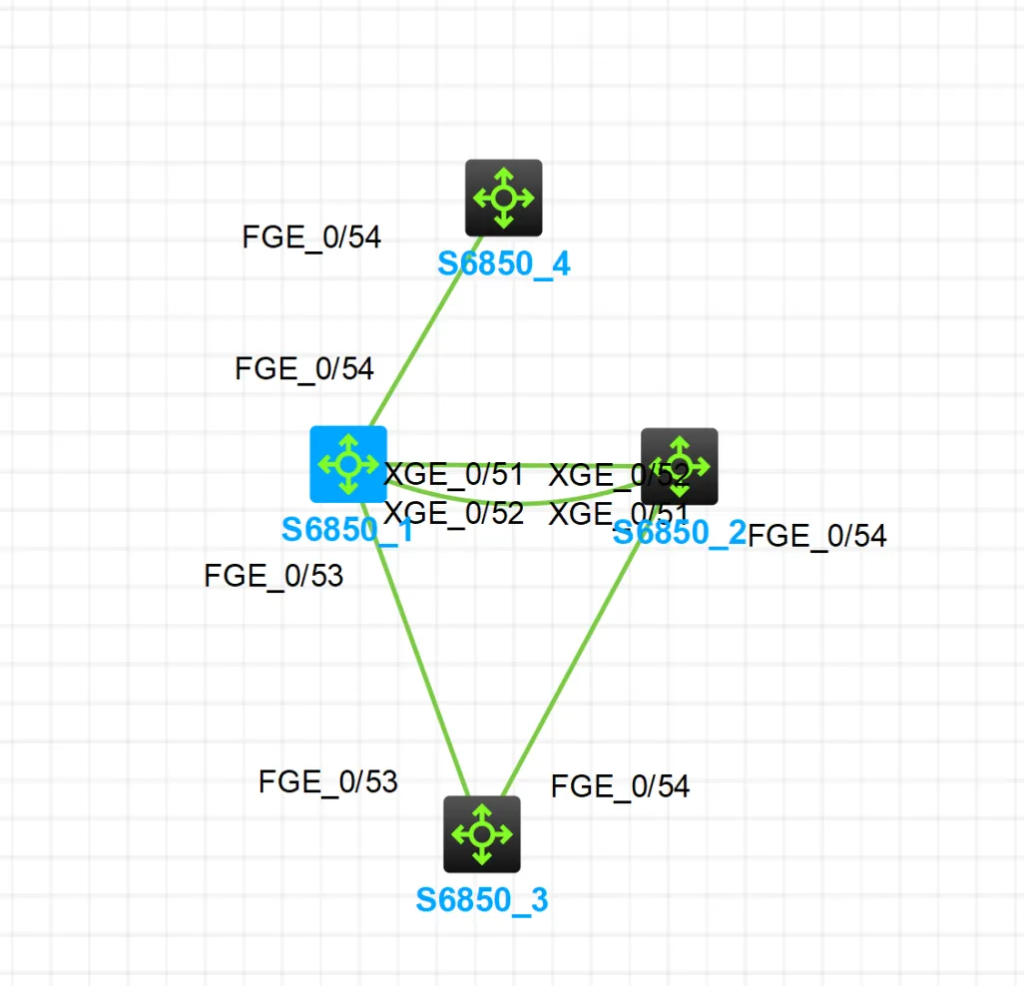

注意事项:核心做了堆叠,汇聚分别对接两台核心交换机,做聚合

准备:两台交换机堆叠

1、两根光纤

2、每台交换机都选取 Ten-GigabitEthernet1/0/51 和 Ten-GigabitEthernet1/0/52 做 堆叠口

注意事项:

1、需用到光口且万兆以上的口,电口及千兆光口可能会导致堆叠不成功

2、SW1的52口连接SW2的51口,SW1的51口连SW2的52口(建议交叉连)

3、在两台交换机都配置完成后在分别执行irf-port-configuration active,执行前先保存配置

4、建议在配置完成后在接线

5、堆叠后配置会以主机配置为准,主机的配置会同步给备机。备机原有的配置会丢失,不会同步给主机

配置SW1:

[SW1]irf domain 0 //同一拓扑内如果有其它堆叠组,domain不能重复

[SW1]irf member 1 priority 20 //优先级大的为主交换,其余为备,默认值为1

[SW1]int range Ten-GigabitEthernet 1/0/51 Ten-GigabitEthernet 1/0/52

[SW1-if-range]shutdown

[SW1]irf-port 1/1

[SW1-irf-port1/1]port group interface Ten-GigabitEthernet 1/0/51

[SW1-irf-port1/1]port group interface Ten-GigabitEthernet 1/0/52

[SW1]int range Ten-GigabitEthernet 1/0/51 to Ten-GigabitEthernet 1/0/52

[SW1-if-range]undo shutdown

[SW1]save

配置SW2:

[SW2]irf domain 0 //需要跟第一台交换机保持一致

[SW2]irf member 1 renumber 2

[SW2]quit

[SW2]save //重启前保存配置

<SW2>reboot//这步之后重启设备,接口由 1/0/* 变成 2/0/*

[SW2]irf member 2 priority 10 //这条命令可不写,默认是 1

[SW2]int range Ten-GigabitEthernet 2/0/51 Ten-GigabitEthernet 2/0/52

[SW2-if-range]shutdown

[SW2]irf-port 2/2

[SW2-irf-port2/2]port group interface Ten-GigabitEthernet 2/0/51

[SW2-irf-port2/2]port group interface Ten-GigabitEthernet 2/0/52

[SW2]int range Ten-GigabitEthernet 2/0/51 to Ten-GigabitEthernet 2/0/52

[SW2-if-range]undo shutdown

[SW2]save

激活 irf 配置

[SW1]irf-port-configuration active

[SW2]irf-port-configuration active

注意:执行前保存配置,此时堆叠线如果连接,备机会重启;若未连线,执行完此命令后接线时备机会重启irf-port 1/1 和 irf 2/2 注解

前一个1 代表交换机的member号

后一个1 代表irf-port的端口号,取值为1或者2,如果第一台交换机为1,则第二台交换机必须为2

17. ACL

在华三(H3C)交换机上,若要阻止访客WiFi网段 192.168.10.0/24 访问内网 192.168.1.0/24 和 192.168.2.0/24 网段,可以通过配置 高级ACL(访问控制列表) 实现流量过滤。以下是详细配置步骤:

一、配置ACL规则

1. 创建高级ACL 3000

system-view

acl advanced 3000

# 拒绝访客网段访问内网192.168.1.0/24

rule 5 deny ip source 192.168.10.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

# 拒绝访客网段访问内网192.168.2.0/24

rule 10 deny ip source 192.168.10.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

# 允许访客访问其他网络(如互联网)

rule 100 permit ip

quit关键参数解释:

source 192.168.10.0 0.0.0.255:匹配访客WiFi网段(192.168.10.0/24)。destination 192.168.1.0 0.0.0.255:匹配目标内网网段(192.168.1.0/24)。rule 100 permit ip:允许访客访问其他未被拒绝的流量(如互联网)。

二、应用ACL到接口

根据访客WiFi流量的入口方向,将ACL应用到对应的接口(通常是访客WiFi VLAN接口的 入方向)。

1. 应用ACL到访客WiFi接口

# 假设访客WiFi流量通过VLAN接口100进入交换机

interface Vlan-interface 100

packet-filter 3000 inbound # 在入方向应用ACL

quit2. 或应用ACL到物理接口

# 若访客WiFi通过物理接口(如GigabitEthernet 1/0/10)接入

interface GigabitEthernet 1/0/10

packet-filter 3000 inbound

quit三、验证配置

1. 查看ACL规则

display acl 3000输出应包含以下规则:

Advanced ACL 3000, 3 rules

rule 5 deny ip source 192.168.10.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

rule 10 deny ip source 192.168.10.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

rule 100 permit ip2. 测试流量阻断

- 合法测试:访客WiFi用户访问互联网(如

8.8.8.8)应正常。 - 非法测试:访客WiFi用户访问

192.168.1.1或192.168.2.1应被阻断。

3. 查看ACL命中统计

display acl 3000 statistics输出中 rule 5 和 rule 10 的 Matches 字段会显示被拒绝的流量计数。

四、注意事项

- ACL规则顺序:

规则按编号从小到大匹配,确保拒绝规则(rule 5、rule 10)在允许规则(rule 100)之前。

错误示例:若rule 100 permit ip放在首位,所有流量都会被放行,拒绝规则失效。 - 反向掩码:

0.0.0.255表示匹配整个/24网段(例如192.168.10.0/24)。- 若需精确匹配单个IP,使用

0.0.0.0(例如source 192.168.10.100 0.0.0.0)。

- 多VLAN场景:

若访客WiFi分布在多个VLAN或接口,需在所有相关接口的入方向应用ACL。 - 放行必要协议:

如果访客WiFi需要DHCP或DNS服务,需添加放行规则:

acl advanced 3000

# 放行DNS(UDP 53)

rule 3 permit udp destination-port eq 53

# 放行DHCP(UDP 67/68)

rule 4 permit udp destination-port eq 67

rule 6 permit udp destination-port eq 68总结

通过上述配置,访客WiFi用户将被禁止访问内网 192.168.1.0/24 和 192.168.2.0/24,但仍可正常访问互联网。关键点包括:

- 使用高级ACL定义源和目标网段。

- 按顺序排列规则(拒绝在前,允许在后)。

- 将ACL应用到正确的接口和方向(通常为访客流量入口的

inbound方向)。

😂

Interesting points about player retention – seeing that data-driven approach is smart! Platforms like big bunny app app are focusing on localized experiences, which is key for growth in markets like the Philippines. It’s all about accessibility & trust.